Автор: Евгений Красюк, директор в HR-Security, ООО «Кадровая Безопасность»

IТ-бизнес входит в топ-3 самых активно растущих сфер в Украине уже который год подряд. Он высокомаржинальный и пользуется спросом. Заказов хватает как крупным компаниям, так и небольшим командам.

Давайте рассмотрим характеристику персонала, который работает в компаниях.

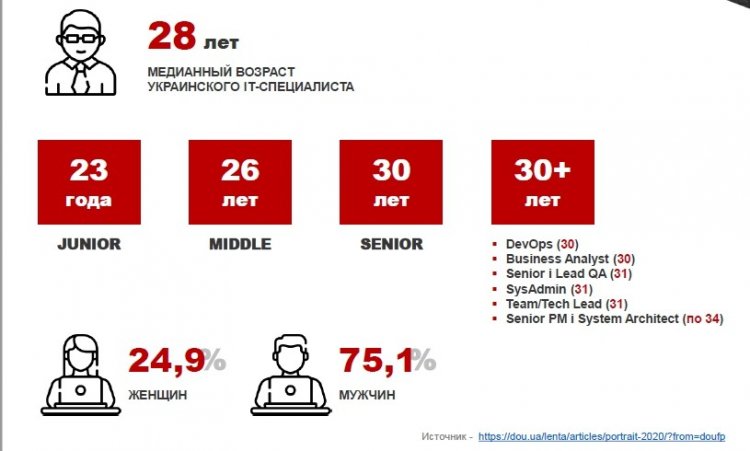

Распределение IТ-специалистов по возрастам и гендерному признаку

Как видим, мужчин в этой сфере больше. Средний возраст – 28 лет, то есть после окончания вуза (20–21 год) сотрудник уже успевает поработать семь-восемь лет и наработать себе бэкграунд – как позитивный, так и не совсем.

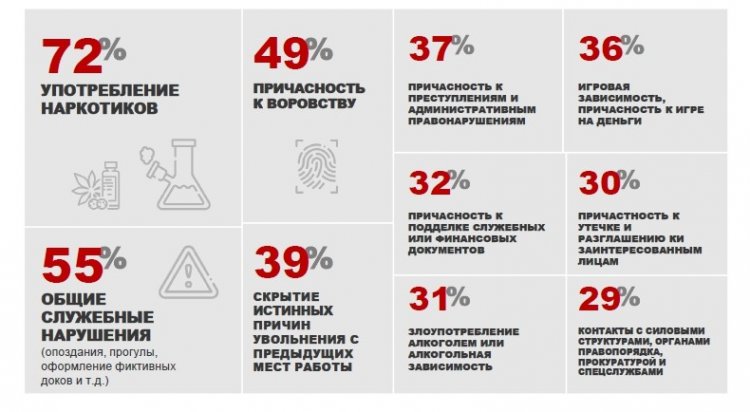

Проверка сотрудников (более 500 человек) и проведенное исследование за 2017–2018 годы показало наиболее характерные рисковые действия айтишников:

Топ-10 наиболее частых рисковых действий среди IТ-специалистов

Waymo

Перед уходом из Waymo в Uber Энтони Левандовски скопировал на личный ноутбук более 14 тыс. файлов Google, включая графики разработки и проекты продуктов.

В марте прошлого года сообщалось, что Левандовски частично признал свою вину в краже коммерческой тайны и оказался должен бывшему работодателю $179 млн.

Tesla

Как утверждает Tesla, компания наняла инженера по автоматизации программного обеспечения 28 декабря 2020 года. В течение трех дней он начал воровать тысячи строго конфиденциальных файлов программного обеспечения из защищенной внутренней сети Tesla.

Алекс Хатилов переносил файлы в свою личную учетную запись облачного хранилища в Dropbox, к которой у Tesla нет доступа.

Позже команда информационной безопасности Tesla получила доступ к учетной записи инженера в Dropbox, где они нашли файлы, которые не имеют никакого отношения к работе. В частности, персонал службы информационной безопасности обнаружил несанкционированную загрузку данных Алексом 6 января 2021 года.

Самый значимый риск, который может принести наиболее существенный урон, – это «слив» конфиденциальной информации о проекте, финансовых данных, «соли» проекта, за счет чего компания планирует продавать свой продукт или услуги на рынке, внутренние особенности и подробности IТ-компании.

Вот некоторые примеры из реальных тестирований, которые подтверждают этот тезис:

«Опрашиваемый 1985 г.р. передавал конфиденциальную информацию бывшему коллеге. На предыдущем месте работы скопировал для себя техдокументацию IT-отдела банка, архитектуру сервера, часть базы данных отдела кадров».

«Опрашиваемый 1982 г.р. на предыдущем месте работы рассказывал конкурентам общий алгоритм работы проекта без привязки к конкретным цифрам».

«Опрашиваемый 1985 г.р. во время предтестовой беседы рассказал, что по указанию руководства собирал, передавал конфиденциальную информацию».

В отдельную касту можно выделить сисадминов – у этих сотрудников часто есть неограниченный доступ к базе данных компании: о клиентах, персональные данные сотрудников и руководства, особенности построения системы защиты и другим данным.

Их обычно не много в штате, от одного до пяти человек, зависит от размеров и масштабов компании, но ущерба или проблем могут нанести крайне много.

Из практики

«Сотрудник рассказал, что в 2013 году в ходе уголовного дела передавал силовикам конфиденциальную информацию о своих нанимателях, распространявших вредоносное ПО, и своих обязанностях».

Как видим, не все IТ-специалисты открыты и безопасны. И что крайне важно, открытый и приветливый коллектив, классный офис в формате опенспейс, доверительный подход никак не помогут IТ-компании не пустить рискового сотрудника к себе в команду.

Рекомендуем собственникам IТ-компаний уже сейчас задать себе такие вопросы:

- Как вы принимаете кандидатов на вакансии, у вас есть система приема на работу новых сотрудников?

- Что вы достоверно знаете о новых участниках команды?

- Насколько безупречна репутация кандидатов, были ли в их карьере негативные поступки и противоправные действия?

- Если вы приняли в команду человека «с рисками», есть ли у вас механизмы и инструменты для дополнительного контроля и противодействия?

- Какие подразделения для вас наиболее важны и критичны – где сосредоточены главные ресурсы бизнеса?

- Что вы знаете о сотрудниках, с которыми работаете и кому доверяете главные, критически важные ресурсы вашей компании?

- Кому вы доверяете КИ – как допускаете к ней сотрудников, что у них в бэкграунде?

- Как сотрудники на самом деле относятся к вашей компании и непосредственным руководителям? Насколько они лояльны к вам?

- Если сотрудники только планируют или уже нанесли вашему бизнесу ущерб – как вы об этом узнаете? Если можете узнать, то каким образом?

0 комментариев

Добавить комментарий