Автор: Улдіс Лібіетіс, керуючий ІТ-безпекою Tet

Що таке Malvertising?

Це шкідлива реклама. Слово, що об'єднує в собі шкідливе ПЗ і рекламу (malware і advertising), описує техніку, яку зловмисники використовують для прихованого впливу на користувачів. Як правило, вони купують рекламне місце на відомих сайтах, і хоча їхня реклама виглядає законною, у ній криється шкідливий код. Такий рекламний блок може перенаправляти людей на шкідливі сайти або встановлювати заражені програми на їхні пристрої.

Які основні канали поширення?

Зловмисники використовують кілька прийомів установлення шкідливого програмного забезпечення в рекламні блоки.

- Шкідливий код, що вводиться після кліка на рекламний блок. Коли користувач клікає на оголошення, воно, як правило, переадресовується між декількома URL-адресами, закінчуючи цільовою сторінкою. Якщо зловмисник скомпрометує будь-який з URL на цьому шляху, він може запустити шкідливий код.

- Шкідлива програма також може бути вбудована в текстову або банерну рекламу. Наприклад, в HTML5 можна створити оголошення у вигляді комбінації зображень і JavaScript, які можуть містити шкідливий код. Особливо вразливі сервіси, що розміщують рекламу у форматі Flash (.swf).

- Шкідливу програму можна «заховати» навіть у піксель. Пікселі – це код, вставлений у рекламний блок, який посилає дані на сервер і використовується для відстеження змін. Звичайний піксель відправляє тільки дані, але, якщо зловмисник відстежить шлях доставки, він зможе відправити у браузер користувача шкідливе ПЗ.

Реалізовані зловмисниками приклади

На початку грудня Microsoft 365 Defender Research Team оголосила про виявлення нового типу шкідливого ПЗ, яке заражає пристрої користувачів, а потім продовжує змінювати браузери та їхні налаштування для розміщення реклами на сторінках результатів пошуку.

У маніпуляціях із браузером користувача та рекламою, що відображається, немає нічого нового, але на цей раз шкідливе ПЗ було поширене в особливо великих масштабах. Цей тип шкідливого ПЗ, що отримав назву Adrozek, був активний принаймні з травня 2020 року і досяг свого піку в серпні, коли щодня під контролем перебувало не менше 30 000 браузерів.

Однак дослідницька група Microsoft 365 Defender вважає, що реальна кількість заражених користувачів набагато вища. На підставі даних Microsoft Telemetry дослідники Microsoft заявили, що в період із травня до вересня 2020 року ці фірми спостерігали по всьому світу «сотні тисяч» пристроїв, заражених Adrozek.

У модифікаторах браузера немає нічого нового, це одна з найстаріших форм шкідливого ПЗ. Але в чому особливість нового різновиду Adrozek?

- По-перше, він може змінювати всі популярні браузери – Microsoft Edge, Google Chrome, Yandex Browser і Mozilla Firefox.

- По-друге, він стійкий і може фільтрувати облікові дані користувачів на різних сайтах.

- По-третє, для його поширення була створена велика динамічна атакувальна інфраструктура.

Microsoft відстежила 159 унікальних доменів, кожен з яких містив у середньому 17 300 унікальних URL-адрес, які так само містили понад 15 300 унікальних поліморфних зразків шкідливого ПЗ!

Щоб забезпечити по можливості більш тривале й непомітне перебування в комп'ютері користувача, Adrozek модифікує кілька файлів DLL браузера для зміни його налаштувань і вимкнення функцій безпеки. Зміни великі, і, як наслідок, маємо справу з:

- відключенням оновлень браузера;

- відключенням перевірки цілісності файлу;

- відключенням функції безпечного перегляду;

- застосуванням реєстрації та активації розширення, доданого ними на попередньому кроці;

- дозволом їхньому шкідливому розширенню працювати в режимі інкогніто;

- можливостю роботи розширення без отримання відповідного дозволу;

- приховуванням розширення з панелі інструментів;

- зміною початкової сторінки браузера за замовчуванням;

- зміною пошукової системи браузера за замовчуванням.

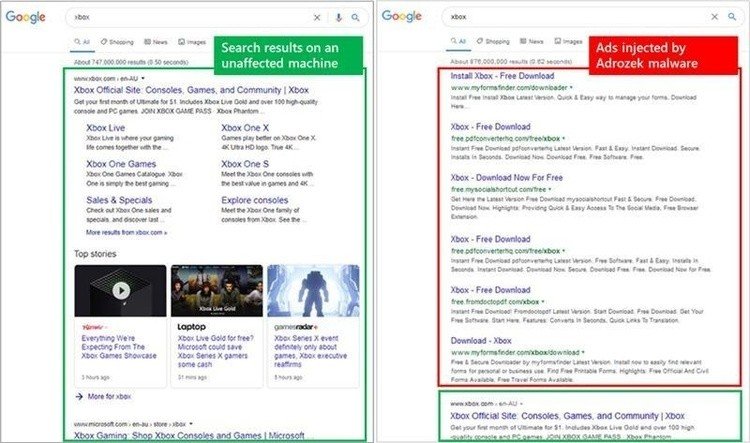

У своєму повідомленні Microsoft наводить типовий приклад того, як виглядають результати пошуку в браузері, зараженому Adrozek, хоча відразу варто зазначити, що варіанти можуть різнитися, а візуальне оформлення. – змінюватися.

Як захистити девайси?

Щоб убезпечитися від шкідливого ПЗ і запобігти загрозам:

- використовуйте антивірусне ПЗ, яке захищає від загроз і видаляє програми-шкідники з комп'ютерів;

- не використовуйте «права адміністратора» під час щоденної роботи в браузері;

- не відкривайте підозрілі посилання та не відвідуйте сайти, якщо антивірусна програма або браузер попереджають про небезпеку;

- регулярно видаляйте файли cookie;

- обмежте використання непотрібних розширень для браузера;

- регулярно оновлюйте браузер. Навіть якщо у вас увімкнена функція автоматичного оновлення, необхідно перезавантажити браузер, щоб зміни почали діяти;

- регулярно встановлюйте оновлення операційної системи.

Для захисту систем компаній можна використовувати;

- блокування небезпечного контенту, зокрема й рекламних сервісів, якщо користувачі під'єднуються до інтернету через централізований файрвол;

- SIEM-рішення для автоматичного аналізу журналів аудиту, воно допоможе швидше виявити зараження комп'ютерів співробітників;

- навчання співробітників правилам кібергігіени (всім згаданим вище пунктам) і постійне нагадування про її значущість.

0 комментариев

Добавить комментарий